AWS 비용 폭탄은 예산 알림, 태그, 권한, 서비스 한도 같은 기본 통제장치만 제대로 잡아도 상당 부분 예방할 수 있습니다. 이 글에서는 실제 비용 사고를 막기 위해 꼭 점검해야 할 AWS 운영 체크리스트를 정리합니다.

- 대부분의 비용 데이터는 실시간이 아닙니다. 예를 들어 AWS Budgets는 “하루에 최대 3번 업데이트”, 보통 업데이트 간격이 8~12시간이라고 문서에 명시돼 있습니다. (AWS Documentation)

- 그래서 한 방에 완벽히 막는 버튼은 없고, 여러 겹으로 방어막을 세워야 합니다.

아래는 실무에서 활용할 수 있는 “최소 비용 폭탄 방지 세트”로 권하는 체크리스트입니다.

한 장 체크리스트(핵심만 요약)

비용 통제 체계를 넓게 보려면

| 영역 | 지금 당장 해야 할 설정 | 폭탄 방지 효과 |

|---|---|---|

| 예산 알림 | CloudWatch Billing Alarm + AWS Budgets + Cost Anomaly Detection 3종 세팅 | “늦게라도 반드시 울리게” 3중 안전장치 |

| 태그 | Cost allocation tags 활성화 + 필수 태그 정의 | “누가 썼는지 모르는 비용” 제거 |

| 권한 | Billing/Cost 권한 분리 + Region 제한 + 고비용 리소스 생성 제한(SCP/IAM) | 실수/남용으로 큰 리소스 생성 차단 |

| 한도(쿼터) | Service Quotas 알람 + 자동 관리(80%/95%) | 확장/증가가 임계치 접근 시 경보 |

1) 예산 알림: “실시간은 아니지만, 무조건 울리게” 3겹으로 만든다

1-1. CloudWatch Billing Alarm(최소 필수)

CloudWatch로 Estimated Charges(예상 청구액)를 감시할 수 있습니다. 문서에 따르면 “예상 청구액이 계산되어 하루에 여러 번 CloudWatch로 전송”됩니다. 여기에는 중요한 운영 포인트도 2개가 있습니다:

- Billing metric 데이터는 us-east-1(버지니아 북부) 리전에 저장되며 전 세계 청구액을 대표합니다. (AWS Documentation)

- 알람은 “예측”이 아니라 현재 청구액이 임계치 초과 시만 울립니다. (AWS Documentation)

추천 알람 임계치(입문자 기본값)

- 알람 1: 월 예산의 50%

- 알람 2: 월 예산의 90%

- 알람 3: 월 예산의 110%(“지금 당장 대응”용)

팀이 작을수록 “작은 금액”에서도 울리게 하세요. 폭탄은 늘 작은 누수에서 시작합니다.

1-2. AWS Budgets(Actual + Forecast) 설정

AWS Budgets는 “예산 기반” 통제의 중심입니다. 다만 앞서 말했듯 Budgets는 하루 최대 3회 업데이트, 보통 8~12시간 텀이므로 “즉시 차단” 용도로 믿으면 위험합니다.

그럼에도 꼭 해야 하는 이유

- Actual(실제)뿐 아니라 Forecast(예측) 기반으로도 경보를 걸어 “월말 폭탄”을 선제적으로 잡기 좋습니다.

- 이메일과 SNS로 알림을 보낼 수 있습니다. (AWS Documentation)

Budgets 알림 설계(추천 패턴)

- 월 전체 비용 예산 1개(Actual 80/100, Forecast 100)

- 고위험 서비스 예산 3~5개

예: NAT Gateway/데이터 전송, CloudWatch Logs, EC2 GPU, RDS, OpenSearch 등

Budgets 알림 수신자 제한(운영 팁)

Budgets 알림은 “알림 1개당” 이메일은 최대 10개, SNS는 1개(총 11 subscriber) 형태로 제한이 있다는 점을 알고 설계하세요. 현실적인 해법은 이메일을 여러 명에게 뿌리기보다 SNS 1개로 팬아웃(슬랙/이메일/자동화)하는 방식이 관리가 쉽습니다. (AWS Documentation)

1-3. Cost Anomaly Detection(이상 지출 탐지) + “IMMEDIATE” 알림

AWS Cost Anomaly Detection은 머신러닝으로 비정상 지출 패턴을 탐지하고 알림을 보내는 기능이라고 문서에 명시돼 있습니다. 알림은 이메일 또는 SNS로 받을 수 있고, 특히 “IMMEDIATE” 주기에서는 SNS로 전송된다는 API 설명이 있습니다. (AWS Documentation)

추천 세팅(입문자용)

- Monitor(모니터): 전체 서비스 / 전체 계정(또는 핵심 계정)

- Alert: 작은 금액(예: 하루 10~30달러)도 초기에 민감하게

→ “초기엔 과민하게”, 안정화되면 임계치 상향

Slack/Teams로 보내고 싶다면

Cost Anomaly Detection 이벤트는 AWS User Notifications로 전달 채널을 구성할 수 있고, 이메일뿐 아니라 Slack/Teams 등도 안내되어 있습니다. (AWS Documentation)

1-4. (고급) Budgets Actions로 “자동 제동장치” 걸기

AWS Budgets는 “경보”에서 끝나지 않고, 예산 초과 시 액션을 걸 수 있습니다.

공식 문서에서 Budgets Actions는 IAM Policy 또는 SCP 적용, 혹은 특정 EC2/RDS 인스턴스 대상으로 제어 같은 액션을 지원합니다. (AWS Documentation)

실무 추천 방식

- 80%: 알림만(사람이 확인)

- 100%: “신규 생성 제한” SCP 적용(프로덕션 영향 최소)

- 120%: 더 강한 제한(긴급 대응 플로우)

주의: Budgets 업데이트는 실시간이 아니므로(8~12시간 지연 가능) (AWS Documentation)

“비용 폭탄이 이미 커진 다음에 브레이크가 걸릴 수” 있습니다. 그래서 CloudWatch Billing Alarm + Anomaly Detection을 함께 두는 게 정석입니다.

2) 태그: “누가 썼는지 모르는 비용”이 폭탄의 시작

2-1. Cost allocation tags 활성화(진짜 중요)

리소스에 태그를 달아도, Billing에서 비용 분석에 쓰려면 Cost allocation tags로 ‘활성화’해야 합니다. (AWS Documentation)

그리고 실무에서 자주 놓치는 사실:

- 사용자 정의 태그 키가 Cost allocation tags 페이지에 보이기까지 최대 24시간,

활성화 자체도 최대 24시간 걸릴 수 있습니다. (AWS Documentation) - Organizations를 쓰는 경우, 관리(Management) 계정만 cost allocation tags 관리자에 접근할 수 있다고 안내합니다. (AWS Documentation)

즉, “나중에 태그 정리하자”는 말은 비용 할당하는 것이 영원히 꼬일 수 있다는 뜻입니다.

2-2. 필수 태그 6종(입문 표준)

| 태그 키 | 예시 | 목적 |

|---|---|---|

CostCenter |

KR-1001 | 회계/부서 귀속 |

Project |

visa-app | 프로젝트 단위 비용 |

Env |

prod/stage/dev | dev 비용 폭탄 즉시 파악 |

Owner |

email/Slack ID | “연락할 사람” 확보 |

Service |

api/batch | 서비스별 손익 |

ExpiresOn |

2026-02-01 | 임시 리소스 청소 |

2-3. 태그 강제(Enforcement): “권장”이 아니라 “차단”으로

(1) Tag Policies(Organizations)로 표준화/강제

AWS Organizations의 Tag policy는 조직 전체에서 태그 규칙을 표준화하고, Required tag key 같은 기능을 “enforcement mode”로 적용할 수 있다고 설명합니다. (AWS Documentation)

(2) IAM 조건키로 “태그 없으면 생성 금지”

IAM 문서에서 aws:RequestTag/key-name과 aws:TagKeys 조건 키로 요청에 포함되는 태그를 제어할 수 있다고 안내합니다. (AWS Documentation)

예시(개념용) — “EC2 생성 시 필수 태그 없으면 거부”:

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "DenyCreateWithoutTags",

"Effect": "Deny",

"Action": [

"ec2:RunInstances",

"ec2:CreateVolume"

],

"Resource": "*",

"Condition": {

"Null": {

"aws:RequestTag/CostCenter": "true",

"aws:RequestTag/Owner": "true",

"aws:RequestTag/Env": "true"

}

}

}

]

}

현실 팁: 모든 서비스/액션이 “생성 시 태그”를 완벽히 지원하는 건 아닙니다. 그래서 (IAM으로 막기 + Config로 탐지/시정) 조합이 안전합니다.

(3) AWS Config로 “태그 누락 탐지 + 리메디에이션”

AWS Config의 required-tags 규칙은 태그가 없는 리소스를 찾아낼 수 있고 리메디에이션도 가능하지만, 문서에서 “생성을 막지는 않는다”고 명확히 말합니다. (AWS Documentation)

그래서 Config는 사후 통제, IAM/SCP는 사전 통제로 역할 분담을 하세요.

3) 권한: Billing/Cost 권한이 열려 있으면 “실수 + 남용”이 바로 돈이 된다

3-1. Billing/Cost 권한은 ‘역할 분리’가 기본

최소한 아래 3개 역할로 쪼개세요.

- Billing Admin(극소수): 결제수단/세금/예산 액션/조직 거버넌스

- FinOps Viewer(다수): 비용 조회/대시보드/리포트

- Engineer(일반): 리소스 운영(단, 생성 가드레일 적용)

AWS Cost Management 권한 문서에서는 Billing과 Budgets/Cost Explorer 권한이 어떤 액션으로 제어되는지 정리하고 있고, 예를 들어 budgets:ViewBudget를 쓰려면 ViewBilling도 필요하다는 식의 관계를 설명합니다. (AWS Documentation)

또한 주의할 점:

aws-portal네임스페이스 액션이 2023년 7월 표준 지원 종료되었다는 안내가 있으니, 조직 상황에 맞게 정밀 권한(fine-grained) 체계로 마이그레이션을 검토하세요. (AWS Documentation)

3-2. “관리 계정에서만 가능한 일”을 이해하라(Organizations)

현장에서 폭탄이 나는 흔한 이유 중 하나가 이거예요:

“멤버 계정에서 뭔가 설정했다고 생각했는데, 사실 관리 계정에서만 되는 기능이었다.”

예를 들어 Cost Anomaly Detection도 문서에 linked account, cost allocation tags, cost categories 기반 모니터는 관리 계정에서만 생성 가능하다고 안내합니다. (AWS Documentation)

Cost allocation tags도 관리 계정 중심으로 운영된다고 안내되어 있습니다. (AWS Documentation)

3-3. Region 제한(초강력 실수 방지)

“콘솔에서 Region 잘못 선택해서 고비용 리소스 생성”은 생각보다 자주 터집니다.

IAM 예시 문서에서 aws:RequestedRegion 조건 키로 허용된 Region 외 요청을 Deny하는 패턴을 안내합니다. (AWS Documentation) Control Tower도 Region deny 제어가 aws:RequestedRegion 기반으로 동작한다는 예시를 제공합니다. (AWS Documentation)

추천

- prod 계정: 리전 1~2개만 허용(서울/도쿄 등)

- dev 계정: 리전 제한 + 예산 알림 더 민감하게

4) 한도(서비스 쿼터): “조용히 커지기 전에” 알람으로 잡는다

AWS의 Service Quotas는 서비스별 기본 한도를 보여주고, 어떤 한도는 증설 요청도 가능합니다. 중요한 건 “한도를 낮춰서 비용을 막는다”라기보다:

- 한도 근접 시점에 알람을 울리고

- 실수/폭주/자동확장 이상을 초기에 발견하는 용도로 쓰는 겁니다.

4-1. Service Quotas → CloudWatch 알람 연동

Service Quotas 사용자 가이드에 “쿼터 값 임계치에 가까워질 때 알리기 위해 CloudWatch 알람을 만들 수 있다”고 명시돼 있습니다. (AWS Documentation) 또 CloudWatch는 일부 서비스에 대해 쿼터에 대응하는 사용량 지표를 AWS/Usage 네임스페이스로 수집하며, 매분 수집된다고 설명합니다. (AWS Documentation)

추천 알람(운영 실무)

- 70%: “관찰”

- 85%: “조치 필요”

- 95%: “긴급”

4-2. Service Quotas Automatic Management(80%/95% 자동 알림)

Service Quotas Automatic Management는 쿼터 사용량을 모니터링하고, 80% / 95% 임계치에서 알림을 줍니다. (AWS Documentation) 또한 이메일/Slack 등 여러 채널과 EventBridge 기반 자동화도 안내합니다. (AWS Documentation)

비용 폭탄 방지 관점에서는 “Auto-Adjust(자동 증설)”보다는, Notify Only로 “알림 중심” 운용이 더 안전한 경우가 많습니다(실수 폭주를 자동으로 더 키우지 않기 위해).

(실전) 30분 만에 끝내는 “AWS 비용 폭탄 방지 최소 세트”

1) CloudWatch Billing Alarm 3개

- 50% / 90% / 110%

- us-east-1에서 생성 (Billing metric이 그 리전에 있음) (AWS Documentation)

2) AWS Budgets 2종

- 월 총 비용(Actual 80/100, Forecast 100)

- 고위험 서비스 3개(CloudWatch Logs/EC2/RDS 같은 핵심)

- Budgets는 8~12시간 업데이트 지연 가능성 감안 (AWS Documentation)

3) Cost Anomaly Detection 1개 + IMMEDIATE 알림(SNS)

- 이상치 탐지(ML) 기반 알림 (AWS Documentation)

- IMMEDIATE는 SNS 기반이라는 점 참고 (AWS Documentation)

4) Cost allocation tags 활성화 + 필수 태그 6종 공표

- 태그 키 노출/활성화에 최대 24시간 소요 가능 (AWS Documentation)

5) Region 제한(권한 가드레일)

aws:RequestedRegion기반 Deny 정책/Control Tower 제어 검토 (AWS Documentation)

6) Service Quotas 알람(핵심 3개만)

- EC2 관련, NAT/네트워크 관련, 로그/모니터링 관련(팀 상황에 맞게)

- CloudWatch로 쿼터 근접 알림 구성 (AWS Documentation)

FAQ

Q1. AWS Budgets 알림은 실시간인가요?

아니요. AWS 문서에 따르면 Budgets 정보는 하루 최대 3번 업데이트되며, 업데이트는 보통 이전 업데이트 후 8~12시간 뒤에 발생한다고 안내되어 있습니다. (AWS Documentation)

Q2. CloudWatch Billing Alarm은 어디 리전에서 만들어야 하나요?

Billing metric 데이터는 US East (N. Virginia) 리전에 저장된다고 문서에 명시돼 있습니다. 따라서 알람 생성 시 리전을 그쪽으로 맞춰야 합니다. (AWS Documentation)

Q3. Cost Anomaly Detection은 뭐가 다른가요?

AWS 문서에서 Cost Anomaly Detection은 머신러닝으로 비정상 지출 패턴을 탐지하고 알림을 주는 기능이라고 설명합니다. (AWS Documentation)

Q4. Budgets 알림을 이메일 20명에게 보내고 싶어요. 가능한가요?

Budgets 알림은 “알림 1개당” 이메일 최대 10개 + SNS 1개(총 11 subscriber) 제한이 문서/API에 안내돼 있습니다. 보통 SNS로 받은 뒤 Slack/메일링으로 팬아웃하는 방식이 운영에 유리합니다. (AWS Documentation)

Q5. Cost allocation tags는 왜 ‘활성화’가 필요한가요?

AWS Billing 문서에서 cost allocation tags를 활성화하고 비용을 태그로 분석하는 흐름을 안내하며, 태그 키가 나타나거나 활성화되는 데 최대 24시간 걸릴 수 있다고 명시합니다. (AWS Documentation)

Q6. 태그 강제는 어디까지 가능한가요?

IAM은 aws:RequestTag/aws:TagKeys 같은 조건 키로 요청 태그를 제어할 수 있고, Organizations의 Tag policies는 “Required tag key” 같은 방식으로 enforcement를 지원한다고 안내합니다. (AWS Documentation)

다만 AWS Config required-tags는 “탐지/리메디에이션” 중심이며, 문서에서 생성을 막지 않는다고 설명합니다. (AWS Documentation)

|

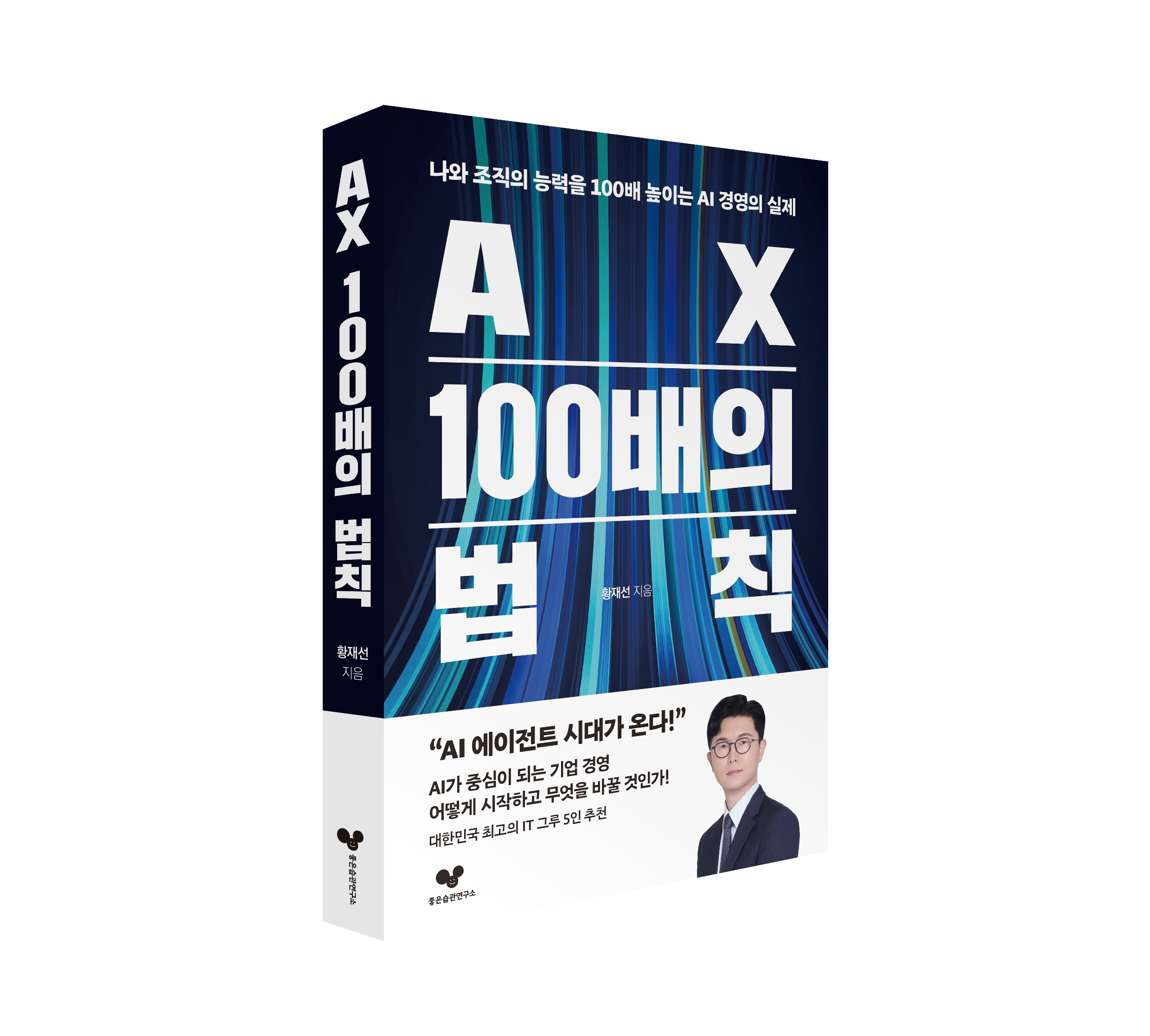

AX 100배의 법칙 – 나와 조직의 능력을 100배 높이는 AI 경영의 실제 |

함께 읽으면 좋은 글:

디지털 트랜스포메이션: 조직의 습관을 바꾸는 일, 도서 구매

함께 읽으면 좋은 글

한눈에 보는 체크포인트

- 알림, 태그, 권한, 한도 설정은 AWS 비용 사고를 줄이는 기본 4종 세트입니다.

- Budgets는 실시간이 아니므로 여러 겹의 방어가 필요합니다.

- 비용 최적화는 단발성 점검보다 운영 루틴으로 만들 때 효과가 큽니다.

자주 묻는 질문

AWS 비용 폭탄을 가장 빨리 막는 방법은 무엇인가요?

예산 알림과 IAM 권한 제한, 태그 정책, 주요 서비스 한도 점검을 동시에 적용하는 것이 가장 빠릅니다.

이 글과 FinOps 글은 어떻게 다르나요?

이 글은 사고 예방 체크리스트 중심이고, FinOps 글은 더 넓은 비용 운영 체계와 협업 관점을 다룹니다.